In questo documento andremo ad analizzare questa tecnica di subnetting immediata nella comprensione e veloce nell’attuazione grazie all’utilizzo di un semplice schema.

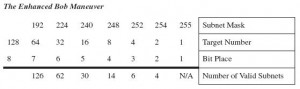

Lo schema come potete vedere è composto da 4 righe l’utilizzo dello stesso prevede di cominciare dal basso verso l’altto.Al di sotto della riga nera in grassetto,si conta da destra verso sinistra,mentre al di sopra della stessa si conta da sinistra verso destra.Queste sono le semplici regole per utilizzare questa tecnica.

Come prima cosa dobbiamo decidere quante subnets vogliamo nella nostra rete e quindi cercare il numero che gli si avvicina di più nell’ultima riga in basso “Number of valid subnets”.

Una volta individuato il numero di subnets che fà a caso nostro ci spostiamo in linea verticale verso l’alto sulla riga “Bit place” che ci indica il numero di bit dedicati alla subnet (i rimanenti saranno dedicati agli hosts).

Quindi partendo da sinistra (128) sulla riga “Target number” ci spostiamo di tante posizioni quanto è il numero che avevamo trovato sulla riga “Bit place”.Il numero individuato è il numero di hosts presenti nelle nostre subnets.

A questo punto basterà spostarci in linea verticale verso l’alto per trovare la subnetmask che fà al caso nostro.

Adesso facciamo un esempio pratico per schiarirci un pò le idee. vogliamo 9 subnets sull’indirizzo di classe C 192.168.1.0

1)Il numero più vicino a 9 sulla riga “Number of valid subnets” è 14 2)Spostandoci in alto sulla riga “Bit Place” troviamo il numero 4 3)Contando 4 volte da 128 verso destra sulla riga “Target number” troviamo il numero 16 (che sono gli hosts presenti sulle nostre subnets) 4)Muovendoci verso l’alto dal numero 16 sulla riga “Target number” troviamo la “Subnet mask” 240

Quindi la nostra subnet mask è 255.255.255.240 192.168.1.0-15 (255.255.255.240) 192.168.1.16-31 (255.255.255.240) 192.168.1.32-47 (255.255.255.240)

Spero che questo piccolo documento possa esservi utile anche nella vita di tutti giorni non solo nello studio per le certificazione :) per altre domande o chiarimenti potete contattarmi al mio indirizzo email [email protected]